ما هو جدار الحماية؟ وما انواعه؟

| التصنيف | مقالات وتدوينات |

| وقت النشر |

2021/01/06

|

| الردود |

2

|

تاريخيًّا مصطلح"Firewall"يعود إلى أكثر من قرن؛ حيث أن العديد من البيوت قد تم بنائها من طوب في الحائط بشكل يوقف انتقال النيران المحتملة، هذالحائط الطوبي يسمي بالـ"حائط الناري"، وفي أواخر الثمانينات ظهرت تقنية الجدار الناري عندما كان الإنترنت تقنية جديدة نوعًا ما من حيث الاستخدام العالمي، فالفكرة الأساسية ظهرت استجابة لعدد من الاختراقات الأمنية الرئيسية لشبكة الإنترنت التي حدثت في أواخر الثمانينات، فاصبحت جدران الحماية خط الدفاع الأول في الأمان الشبكي، فهي تنشئ حاجزًا "جهاز أو برنامج "بين الشبكات الداخلية الآمنة والمسيطر عليها وبين الشبكات الخارجية غير الموثوق بها، مثل الإنترنت، فـيرفض أو يسمح بمرور بيانات او برنامج وفقـاً لقواعد معينة، فـمن دون الإعداد الملائم فإنه غالباً ما يصبح الجدار الناري عديم الفائدة، ومن ثم بعدها بدات الاجيال والتعديلات لهذه التقنية.

فما هي هذه الاجيال من جدران الحماية؟

الجيل الأول: مرشحات الحزمة(Packet Filters)

أول بحث نشر عن تقنية الجدار الناري كان عام 1988، عندما قام مهندسون من(DEC)بتطوير نظام مرشح عرف باسم جدار النار بنظام فلترة حزمة البيانات، هذا النظام الأساسي يمثل الجيل الأول الذي سوف يصبح عالي التطور في مستقبل أنظمة أمان الإنترنت، فكانت طريقة عملفلترة الحزمة كانت تقوم بالتحقق من حزم البيانات التي تمثل الوحدة الأساسية المخصصة لنقل البيانات بين الحواسيب على الإنترنت فإذا كانت الحزمة تطابق مجموعة شروطات المرشح فإن النظام سيسمح بمروها أو يرفضها (يتخلص منها ويقوم بإرسال إشارة "خطأ" للمصدر).

هذا النظام من المرشحات لا يعير اهتماما إلى كون حزمة البيانات جزءاً من تيار المعلومات، فلا يخزن معلومات عن حالة الاتصال، وبالمقابل فإنه كان يرشح الحزم بناءً على المعلومات المختزنة في حزمة البيانات نفسها(بمعنى انه يستخدم توليفة من مصدر الحزمة للجهة الذاهبة إليه، النظام المتبع، ورقم المرفأ المخصص ل(TCP) (UDP)الذي يشمل معظم تواصل الإنترنت، لأن(TCP)و(UDP)في العادة تستخدم منافذ معروفة إلى أنواع معينة من قنوات المرور، فكانت هذه الفلترة "عديم الحالة" تميز وتتحكم بهذه الأنواع من القنوات (مثل تصفح المواقع، الطباعة البعيدة المدى، إرسال البريد الإلكتروني، إرسال الملفات)، إلا إذا كانت الأجهزة على جانبي فلتر الحزمة يستخدمان نفس المنافذ الغير اعتيادية.

الجيل الثاني: فلتر محدد الحالة(Stateful Filters)

هنا يقوم جدار الحماية بمراقبة حقول معينة في الحزمة، ويقارنها بالحقول المناظرة لها في الأخرى التي في السياق نفسه، ونعني بالسياق هنا مجموعة المظاريف الإلكترونية المتبادلة عبر شبكة الإنترنت بين جهازين لتنفيذ عملية ما، وتجري غربلة المظاريف التي تنتمي لسياق معين إذا لم تلتزم بقواعده: لأن هذا دليل على أنها زرعت في السياق وليست جزءا منه، مما يثير الشكوك بأنها برامج مسيئة أو مظاريف أرسلها متطفل.

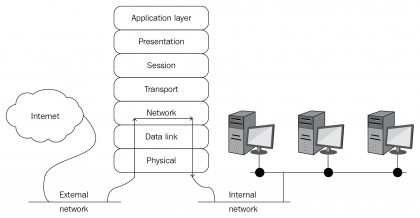

الجيل الثالث: طبقات التطبيقات(Application Layer Firewall).

الفائدة الرئيسية من الجدار الناري لطبقات التطبيقات أنه يمكن أن "يفهم" بعض التطبيقات والأنظمة مثل نظام نقل الملفات"DNS"تصفح المواقع، أيضً يمكنه أن يكتشف إذا ما كان هنالك نظام غير مرغوب فيه يتم تسريبه عبر منافذ غير اعتيادية أو إذا كان هنالك نظام يتم إساءة استخدامه بطريقة مؤذية ومعروفة.

أنواع جدران الحماية

هنالك العديد من فئات الجدران النارية بناءً على مكان عمل الاتصال، ومكان تشفير الاتصال والحالة التي يتم تتبعها.

·طبقات الشبكة ومفلترات الحزم(Network Layer and Packet Filters)

الجدار الناري ذو طبقات الشبكة والذي يسمى أيضا مفلتر الحزم، يعمل على أنظمةTCP\IPمنخفضة المستوى، ولا يسمح للحزم بالمرور عبر الجدار الناري دون أن تطابق مجموعة القوانين المحددة، المحددة من المسؤول عن الجدار الناري وإن لم يتم هذا تطبق الأوامر الطبيعية، وهذا النوع ينقسم إلى قسمين فرعيين اثنين: ذو الحالة وعديم الحالة، تتحفظ الجدران النارية ذات الحالة بنطاق يتعلق بالجلسات المفتوحة حالياً، ويستخدم معلومات الحالة لتسريع معالجة الحزمة، أي اتصال شبكي يمكن تحديده بعدة امور، تشتمل على عنوان المصدر والوجهة، منافذUDPوTCP، والمرحلة الحالية من عمر الاتصال (يشمل ابتداء الجلسة، المصافحة، نفل البيانات، وإنهاء الاتصال) وإذا كانت الحزمة لاتطابق الاتصال الحالي فسوف يتم تقدير ماهيتها طبقاً لمجموعة الأوامر للاتصال الجديد، وإذا كانت الحزمة تطابق الاتصال الحالي بناءً على مقارنة عن طريق جدول الحالات للحائط الناري، فسوف يسمح لها بالمرور دون معالجة أخرى، أما الجدار الناري العديم الحالة يحتوي على قدرات فلترة الحزمة،ولكن لا يستطيع اتخاذ قرارات معقدة تعتمد على المرحلة التي وصل لها الاتصال بين المضيفين.

" الجدران النارية الحديثة يمكنها ان تفلترالقنوات معتمدة على كثير من الجوانب للحزمة، مثل عنوان المصدر، منفذ المصدر، عنوان الوجهة ، نوع خدمة الوجهة مثل"WWW"و"FTP"، ويمكن أن يفلتر اعتماداً على أنظمة وقيم"TTL"، صندوق الشبكة للمصدر، اسم النطاق للمصدر، والعديد من الجوانب الأخرى".

·طبقات التطبيقات(Application Layer)

تعمل الجدران النارية لطبقات التطبيقات على مستوى التطبيق لقواعد"TCP\IP"مثل جميع أزمنة المتصفح، أو جميع أزمنة"TELNET"و"FTP"، ويمكن أن يعترض جميع الحزم المنتقلة من وإلى التطبيق فـيمكأنه ان يحجب الحزم الأخرى دون إعلام المرسل عادة، وعند تحري الحزم جميعها لإيجاد محتوى غير ملائم، يمكن للجدار الناري أن يمنع الديدان(worms)والأحصنة الطروادية(Trojan horses)من الانتشار عبر الشبكة، ولكن عبر التجربة تبين أن هذا الأمر يصبح معقدا جداً ومن الصعب تحقيقه (مع الأخذ بعين الاعتبار التنوع في التطبيقات وفي المضمون المرتبط بالحزم وهذا الجدار الناري الشامل لا يحاول الوصول إلى مثل هذه المقاربة.

·خادم الوكيل (Proxy Servers)

قد يعمل كجدار ناري بالاستجابة إلى الحزم الداخلة (طلبات الاتصال على سبيل المثال) بطريقة تشبه التطبيق مع المحافظة على حجب الحزم الأخرى، كما يجعل العبث بالأنظمة الداخلية من شبكة خارجية أصعب ويجعل إساءة استخدام الشبكة الداخلية لا يعني بالضرورة اختراق أمني متاح من خارج الجدار الناري طالما بقي تطبيق الخادم سليماً ومعداً بشكل ملائم، بالمقابل فإن المتسللين قد يختطفون نظاماً متاحاً للعامة ويستخدمونه كخادم وكيل لغاياتهم الشخصية، بحيث يستخدمون أساليب مثل"IP Spoofing"لمحاولة تمرير حزم بيانات إلى الشبكة المستهدفة.

·ترجمة عنوان الشبكة (Network Address Translation)

عادة ما تحتوي الجدران النارية على وظيفة ترجمة عنوان الشبكة(NAT)، ويكون المضيفين محميين خلف جدار ناري يحتوي على مواقع ذو نطاق خاص فتكون الجدران النارية متضمنة على هذه الميزة لتحمي الموقع الفعلي للمضيف المحمي، وبالأصل تم تطوير خاصية"NAT"لتخاطب مشكلة كمية"IPv4"المحدودة والتي يمكن استخدامها وتعيينها للشركات أو الأفراد وبالإضافة إلى تخفيض العدد وبالتالي كلفة إيجاد مواقع عامة كافية لكل جهاز في المنظمة، وأصبح إخفاء مواقع الإجهزة المحمية أمراً متزايد الأهمية للدفاع ضد استطلاع الشبكات.

المصدر هنا

التعليقات (2)

سلطان موسى محمد عسيري

2021/01/12 | 10:58 PM

من اهم الامور التي يلزم على المبتدئين معرفتها شكرا

مها عيد العتيبي

2021/01/12 | 11:11 PM

العفو :) وان شاء الله للموضوع تفصيل في مدونتي